The Debian is for pwn!

Joli headshot ce matin à la Gare de Lyon:

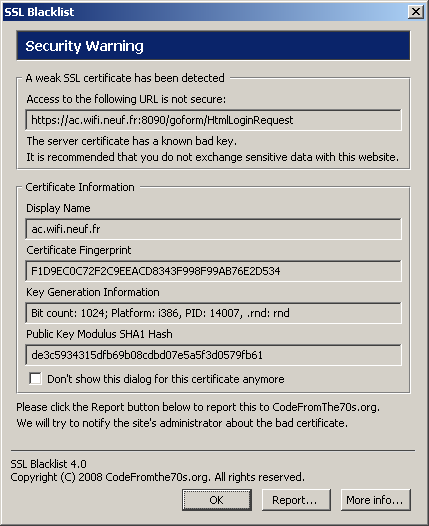

Pour résumer, si quelqu'un enregistre ou a enregistré le trafic SSL sur ce hotspot WiFi ces 3 dernières années, les identifiants de tous les clients Neuf sont volés.

Merci à l'extension SSL BlackList !

PS. Si quelqu'un a un contact chez SFR_Neuf_Cegetel, c'est le moment. Parce que là c'est du sérieux.

15 commentaires:

Faudra que je vois si ce que j'ai enregistré à Austerlitz est utilisable vu que ça doit-être le même genre de hotspot :-)

Il semble que le portail d'authentification soit centralisé, vu que ça marche là où je suis présentement :)

Ou alors le même portail est déployé à l'identique dans toutes les gares.

Je ne sais pas si tu connaissais mais voici une autre extension, dans la même lignée, pouvant t'intéresser (je ne connaissais pas avant l'article).

extension: http://www.cs.cmu.edu/~perspectives/

src:http://www.secuobs.com/news/15012009-perspectives.shtml

Je connaissais, Sid en a parlé sur son blog :)

Mais ça ne répond pas tout à fait au même problème: Perspectives vise à ajouter de la confiance sur les certificats auto-signés (si je ne m'abuse).

N'oublions pas les autres victimes où le data leak peut faire encore plus de dégâts.. les adeptes de imaps et autres services mail sécurisés :)

@newsoft

Je dois avoir un contact chez eux, je vais leur soumettre :-))

Disclaimer: il est complètement possible que je me goure lamentablement, je suis dans un état de fatigue déplorable ;-)

Le lien que tu donnes vers http://www.lucianobello.com.ar/exploiting_DSA-1571/ est certes très intéressant, mais n'est valable il me semble que si la machine qui fait tourner SSL (le serveur https ou un proxy ssl qui renvoie à un serveur http) est une debian (ou assimilé) vulnérable. Le fait que le certificat soit ou non "faible", ne change rien.

En l'occurrence, rien n'indique que ce soit le cas et donc que ta phrase commençant par "Pour résumer" soit correcte.

Le véritable impact de cette trouvaille est qu'il est facile de faire un hotspot "neuf wifi" qui aura tout d'un vrai, avec vol des authentifiants à la clef.

@Pierre: effectivement tu as raison, le fait que le certificat soit faible ne veut pas dire que la machine elle-même tourne sous une version de Debian avec un OpenSSL vulnérable ...

J'ai fait un raccourci un peu rapide avec les NeufBox :)

Cela dit, le fait que n'importe qui puisse faire un "véritable" hot spot neuf wifi est suffisamment inquiétant, je trouve.

De ce que j'ai compris, du reste, le serveur en question n'est pas sur chaque neufbox, c'est un serveur accédé depuis chaque neufbox. Mais je n'en suis pas sur du tout.

ouais c'est assez lol , quoi que ton hotspot n'est pas fequentez par 1234567 millions de personnes

http://www.hiboox.fr/go/images/jeu-video/fuckface,74f1c29e800f8782ef24f5014c628652.jpg.html

http://www.hiboox.fr/go/images/humour/facechiotte,24760dafa7a78ce924c795ee6ef32985.jpg.html

ca fait plaisir de savoir ca :)

@Pierre: la NB4 est sous Linux, mais après vérification, il semble que ce soit du YaSSL sous le capot.

Tes remarques sont donc tout à fait pertinentes !

Quant au faux hotspot Neuf WiFi, cela me semble malheureusement très simple, puisque la page d'accueil est en HTTP (dans mes souvenirs). Au moment où tu cliques sur "Login", rien ne te permet donc d'être sûr que le POST envoie tes identifiants vers le bon serveur :(

@potato & anonyme:

(Pour les lecteurs pressés, ces 2 personnes signalent que https://login.facebook.com/ utilise un certificat impliquant MD5, comme à peu près 14% du Web mondial.)

Le "bug" avec MD5 me semble une bête totalement différente, qui concerne principalement les autorités de certification. Avec le "bug" OpenSSL, on parle quand même de pouvoir regénérer à la maison le biclé Neuf WiFi (ce qui n'est pas le cas de celui de Facebook, pour le moment).

Merci pour le lien vers ce plugin bien pratique qui vient de me rapporter que Gandi.net utilise lui aussi des clés corrompues pour son service webmail :(

Comme quoi, même les gens bien peuvent commettre des erreurs..

Il y en a d'autres dans le genre sur lesquels on peut récupérer des informations sympa...

https://register.facebook.com/editaccount.php

(il faut être loggé).

Enregistrer un commentaire