Security has failed. And everything else, too.

Une nouvelle attaque contre le Web 2.0 arrive sur le sommet de ma pile, car je vois des sites français buzzer autour (SecuObs, SecurityVibes, etc.).

Il s'agit du "Mem Jacking".

Je lis le "papier". Au moins ça n'est pas du Latex, et ça se voit.

Mais pour finir, si je comprends bien (en même temps il n'y a que 6 pages), il s'agit de lancer la commande "memdump | grep -i password". Il y a même un code en assembleur pour faire ça - ça doit être une attaque très puissante ! [*]

Dans le même ordre d'idée, Microsoft est obligé d'expliquer aux would-be hackers la différence entre un buffer overflow et la consommation de toute la mémoire allouée à la pile.

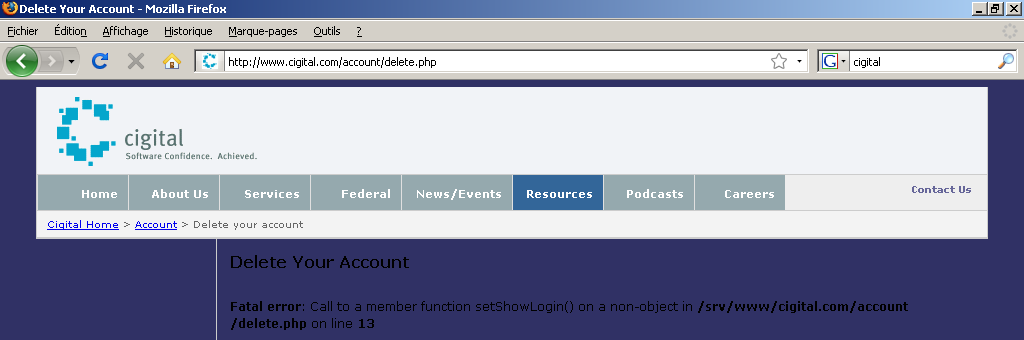

Ensuite je vais supprimer mon compte sur le site de Cigital, et là ... Software Confidence Fail ...

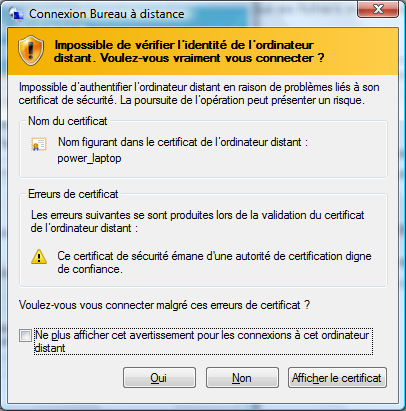

Je me connecte pour la première fois en RDP à mon nouveau laptop sous Vista, et là ... "erreur de certificat: le certificat a été émis par une autorité de confiance". Certificate Fail !

Je décide de rentrer chez moi (après une journée pareille), je pars faire les courses au Champion, et là ... Try Before You Buy Fail !

Et encore, ça n'est que le début: il me reste Vista 64 Fail, Dell Mini Fail et Caramail Fail. Mais ça, ça mérite un billet à part entière :)

[*] Attention, second degré.

5 commentaires:

arf! c'etait juste le debut d'une journee de merde , pas la peine de s'inquieter :)

Enorme! Je suis plié de rire! Le coup de la brosse à dent est quand meme anthologique!

Sympa :)

@mr potatoe: j'ai pourtant résisté à la tentation de conclure ce billet par "VDM" :)

pour également permettre ce genre d'attaque puissante [*] : http://packages.ubuntu.com/fr/source/intrepid/memdump ;)

[*] du tux second degré

Enregistrer un commentaire